Microsoft AzureによるマルチクラウドIPアドレス管理

DNS、DHCP、およびAzure MarketplaceのIPAMのための唯一のMicrosoft推奨ソリューションであるMicetroで、Azureを最大限に活用しましょう。無料デモのリクエスト

誰がマルチクラウドのIPアドレス管理を必要とするか?

人間も機械も、名前とラベルを使ってリソースを見つけ、アクセスする。物理的な領域からデジタルの領域に渡るとき、各要素やエンティティは、アクセスしたり使用したりするためにラベルやアドレスを必要とする。内部と外部のネットワークには境界がある。ネットワークはさまざまなトポロジーを使って設計され、その特性、機能、リスクレベルに応じてグループ化される。そして、これらのネットワーク・ゾーンや飛び地にプロファイルやポリシーが適用され、共有の促進や分離の強制が行われる。 組織が完全に管理された自社ネットワーク以外の外部クラウドからサービスを利用するようになれば、それは事実上、マルチクラウド・アーキテクチャの一形態に関与していると考えることができる。Infrastructure as a Service (IaaS)、Platform as a Service (PaaS)、Software as a Service (SaaS)によって組織のフットプリントが新たな領域に拡大するにつれ、DNS、DHCP、IPAMを統合管理レイヤーに統合するDDIソフトウェアの ような基盤サービスの必要性から逃れることはできない。フットプリントが必然的に成長し、変化するにつれて、IPアドレス管理(IPAM)と効果的なDNS管理は、名前を付けて管理するデジタル資産にとってさらに重要になります。新しいエッジ、ネットワーク、またはクラウドベースのリソースが増えるたびに、運用責任の負担が増えます。統一されたDDI管理とオーケストレーションは、パケットの流れを維持するための重要な課題となります。

DDIの自動化、オーケストレーション、管理

デジタル・ボーダーは、IPアドレス、プレフィックス、仮想ポリシー実施ポイントで定義される。IPフローは、ネームスペースのレコードから解決されたアドレスを使用して、インターフェイス上で開始および終了します。基本的なビルディング・ブロックが健全であることを追跡し、割り当て、保証することは、骨の折れる仕事です。 サービスのプロビジョニングと消費がますます自動化される世界では、DDIオペレーションはタイムリーで、簡潔で、正確でなければなりません。IaC(インフラストラクチャー・アズ・コード)とダイナミック・デジタル・リソースへのプログラマティック・アクセスを取り入れると、この課題はさらに加速する。私たちは今、DNSが最も重要とは言わないまでも、最もアクティブな資産とディレクトリの1つであることをより深く理解し始めています。単一の権威あるUI(ユーザーインターフェイス)とAPIを使用するOTT(Over The Top)DDIソリューションは、サイロ間の相互作用を効率化しながら、それらを置き換えることなく、シンプルな統合を可能にします。このDDIソリューションが、信頼できる唯一のSoR(System of Record)となります。DNSをデジタルの足跡の心臓部と見なすように視点をシフトすると、効果的で効率的な変更管理と記録管理を要求するのは、運用チームやセキュリティチームだけではありません。

サポートされるプラットフォームとエンドポイント

DDIソリューションが現在のニーズを満たせることは必須ですが、組織のニーズの変化に合わせて進化できることも必要です。DDIプラットフォームを選択することで、DNSとDHCPソリューションのベスト・イン・ブリードを採用することができます。既存のDHCPソフトウェアを補完するOTT(Over The Top)オーケストレーション・ソリューションを使用すれば、再設計、移行、摩擦の回避は簡単です。これにより、インフラ、ワークフロー、専門知識に対する既存の投資を維持することができます。Windows DNS、BIND、Unbound、PowerDNS、Akamai Fast DNS、Azure DNS、Amazon Route 53、NS1、Dynなど、一般的に使用されているサービスのサポートを提供することで、手直しをすることなく、価値実現までの時間を短縮できます。また、フットプリントがホームクラウドから他のクラウドプロバイダーに広がれば、マルチクラウドのデータ管理は開発、ステージング、本番環境にとってますます重要になります。

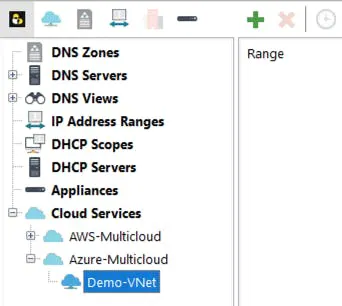

コンソールでMicrosoft Azureをクラウドサービスとして追加する方法

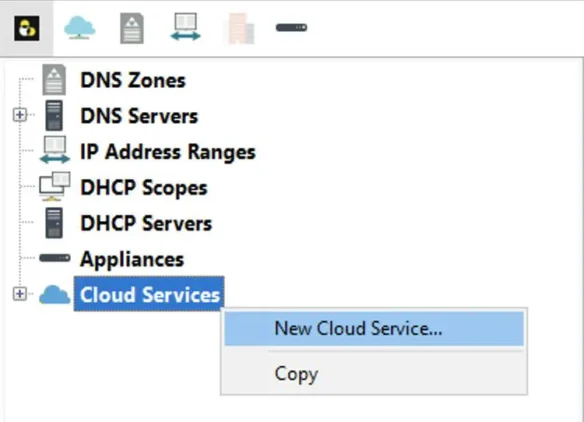

Men&Mice コンソールで、”Cloud Services “に移動し、右クリックで “New Cloud Service “を選択します(または、”Cloud Services “がハイライトされたら、緑色のプラス記号を使用します)。

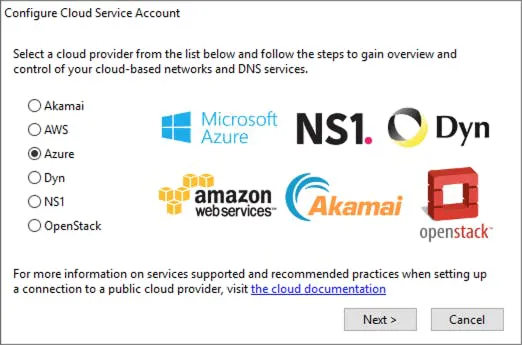

ここで、必要なクラウドサービスのタイプを選択できる:

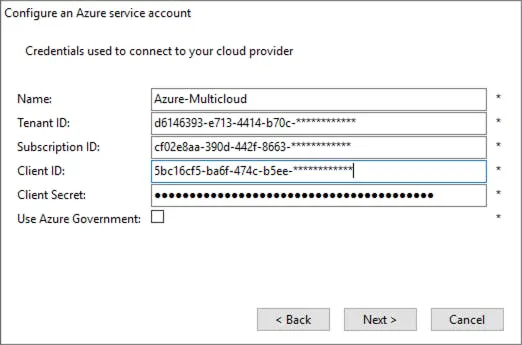

Azureを選択したら、接続に名前を付け、特定のテナントID、特定のサブスクリプションID、クライアントIDとクライアントシークレット(Value)の両方を入力します。構成されたテナントID(”App registration “から)は、(前述のように)正しい役割の割り当てとサブスクリプションIDに必要な権限を持っている必要があります。

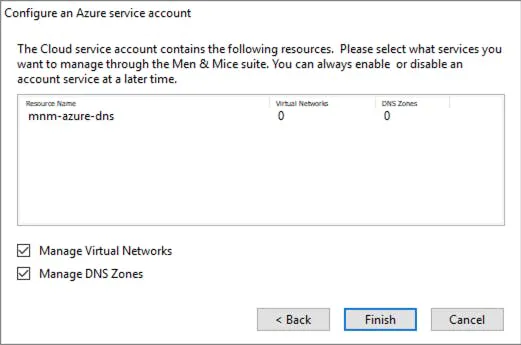

Micetroはクラウドプロバイダからデータを取得し、アカウント情報を保存します。

そして、MicetroはMicrosoft Azureと同期し(900秒ごと)、オンデマンドでアクションを実行します。これで、MicetroのシングルレイヤーAPIを使用して、DNSネームスペースとIPフットプリント全体で自動化を推進するなど、さまざまな一般的なタスクとワークフローの準備が整いました。 注:IDやシークレット値など、Azureとの通信に必要なすべての機密データは、静止時と転送時の両方で暗号化されています。

Azureで仮想ネットワーク(VNet)を作成する方法

Micetroでは、VNets(仮想ネットワーク)を簡単に作成することができ、IPAM経由でIPの割り当てを自動的に追跡することもできます。ここでは、”10.0.4.0/22 “のCIDRブロックを使用して、”europewest “のAzureリージョンにVNetを作成し、そこから下位の/23から “10.0.4.0/24 “と “10.0.5.0/24 “の2つのサブネットを割り当てます。

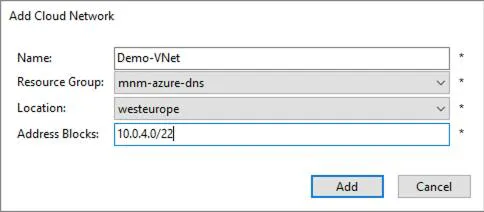

注:現在、Azure の VNet を作成するには Men&Mice Console を使用していますが、まもなく Web アプリケーションでも使用できるようになり、Workflow モジュールにも適用できるようになります。 Console から適切なクラウドサービスを選択し、緑色のプラス(または Ctrl+n)を使用して新しいクラウドネットワークを追加します:

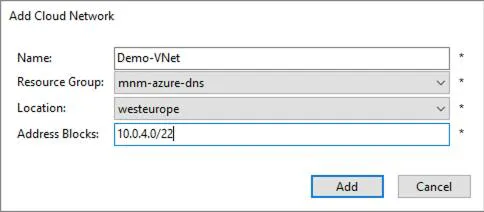

必要なName、Resource Group、Location、Address Blocksを入力し、[Add]をクリックします:

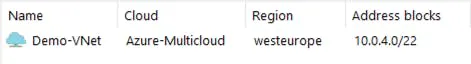

新しいDemo-VNetがMicetroにリストされました:

新しく形成されたDemo-VNet内に2つのサブネットを作成します。緑色のプラスボタン(または Ctrl+n)を再度使用して、以下の詳細を使用して新しいサブネットの各々に必要な詳細を追加します:

詳細(サブネット1):-サブネット:10.0.4.0/24 -タイトル:タイトル: Untrusted-DMZ-Tier -Description:VNet 内の初期 DMZ ティアの例。-クラウド・ネットワーク:Demo-VNetアドレス範囲:リザーブネットワークとブロードキャストアドレスの詳細(サブネット2):-サブネット: 10.0.5.0/24 -タイトル:タイトル: Trusted-DB-Tier -Description:VNet 内の信頼済み DB ティアの例。-クラウド・ネットワーク:アドレス範囲:アドレス範囲:リザーブネットワークとブロードキャストアドレス

この結果、サブネットもAzureで稼働することになる:

一方、私たちのサブネットは、統合されたMicetro IPAMでも追跡されていることがわかります:![]()

APIコールの例

ヒント: デフォルトの HTTP GET 以外のメソッドを使用する場合は、ヘッダーの Content-Type に “application/json” を指定することを忘れないでください。cURLは、macOSとほとんどのLinuxディストリビューションでデフォルトで利用可能ですが、Windowsを使用していてPowershellを使用したくない場合は、Windows用のバイナリとしても利用可能です。 Micetro APIを使用して、作成した以前のIPAMレコード(17.17.17.17)を検索してみましょう(Aレコードを “aws.menandmice.cloud. “ゾーンにAレコードを追加したとき): macOS/Linuxの場合:

curl -silent --user <user>:<password> -X GET \ "https://<your_host>/mmws/api/IPAMrecords/17.17.17.17.17"Windows Powershell の使用法:

$cred = Get-Credential Invoke-RestMethod -Method GET -Cred $cred -Uri "https://<your_host>/mmws/api/IPAMrecords/17.17.17"|

ConvertTo-Json -Depth 5この結果、IPレコードのすべての関連データ(該当する場合は、そのDNSレコードとDHCP情報を含む)を含む以下のJSON blobレスポンスが返されます:

{ "result":{ "ipamRecord":"addrRef": { "IPAMRecords/36":"IPAMRecords/36", "address":"17.17.17.17", "claimed": false, "dnsHosts":[ { "dnsRecord":{ "ref":"DNSRecords/64", "name":"aeuw1-w0017.azure.menandmice.cloud.[mnm-azure-dns]", "type":「A", "ttl":「600", "data":"17.17.17.17", "comment":"", "enabled": true, "dnsZoneRef":「DNSZones/12", "customProperties":{} }, "ptrStatus":"不明"、"relatedRecords":[] }

], "dhcpReservations":dhcpLeases": []、"dhcpLeases":dhcpLeases":[]、"discoveryType":"なし"、"lastSeenDate":""、"lastDiscoveryDate":""、"lastKnownClientIdentifier":""、"device":""、"interface"":"", "ptrStatus":"Unknown", "extraneousPTR": false, "customProperties":{}, "state":「Assigned", "usage":4 }

}

}では、ゾーンを指定し、部分的な検索語のみを使用して、DNSで関連するAレコードを検索してみよ う。MacOS/Linuxの場合:

curl -silent --user <user>:<password> -X GET ︓ "https://<your_host>/mmws/api/DNSZones/azure.menandmice.cloud./DNSRecords?filter=type=A AND name=@aeu"または Windows Powershell:

$cred = Get-Credential Invoke-RestMethod -Method GET -Cred $cred -Uri "https://<your_host>/mmws/api/DNSZones/azure.menandmice.cloud./DNSRecords?filter=type=A AND name=@aeu".|

ConvertTo-Json -Depth 5(1) レコードが返されました:

{ "result":{ "dnsRecords":[ { "ref":"DNSRecords/64", "name":"aeuw1-w0017", "type":"A", "ttl":「600", "data":"17.17.17.17", "comment":"", "enabled": true, "dnsZoneRef":「DNSZones/12", "customProperties":{} }

], "totalResults":1 }

}